SSH 보안 구성

루트 로그인 시스템 차단 ,일반 사용자만 허용.

CentOS의 최고 관리자로서의 루트 사용자, 시스템에 로그인하면 시스템이 손상될 수 있습니다.

루트를 통해 실수로 같은 작업을 수행하십시오. , 보안을 보장하기 위해 ,필요하다

루트 사용자 로그인을 직접 차단하려면.

ssh로 로그인 시스템에 일반 사용자를 만들 수 있습니다., 명령을 실행할 수도 있습니다. “이것의 – 뿌리”

루트 권한이 필요한 경우.

단계:

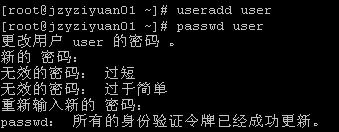

1. 일반 사용자 생성 및 비밀번호 설정

사용자사용자 추가

암호 사용자

2. 루트 로그인을 직접 허용하지 않음

(1) vim /etc/ssh/sshd_config

"#PermitRootLogin 예"를 검색하십시오. , "#"을 제거하십시오.,"예"를 "아니오"로 변경

다음 그림과 같이.

저장 및 종료!

(2) vim /etc/ssh/security/access.conf

찾기 "-:모든 예상 루트 :모두"로 수정하고 "-:ALL EXPECT 루트 사용자:모두".

저장 및 종료!

(3) sshd 서비스 다시 시작

/etc / init.d / sshd restart

(4) 이 일반 사용자가 시스템에 정상적으로 로그인할 수 있는지 확인,시스템에 성공적으로 로그인할 수 있는 경우,

access.conf 다시 편집.

vim /etc/ssh/security/access.conf ,

찾기 "-:ALL EXPECT 루트 사용자:모두"로 변경하고 "-:ALL EXPECT 사용자:모두"

저장 및 종료,그런 다음 sshd 서비스를 다시 시작하십시오.

/etc / init.d / sshd restart

(5) sshd 재시작 후, 루트가 시스템에 직접 로그인할 수 있는 권한이 없음을 알 수 있습니다..

특정 IP 로그인 시스템 차단

ip가 있다고 가정 192.168.137.1

vim /etc/hosts.deny

더하다 “SSHD:192.168.137.1/255.255.255.255:부정하다” /etc/hosts.deny에.

저장 및 종료!

그리고 당신은 그 클라이언트를 찾을 수 있습니다 192.168.137.1 시스템에 로그인할 수 없습니다.