SSHセキュリティ構成

rootログインシステムをブロックする ,通常のユーザーのみを許可する.

CentOSのスーパー管理者としてのrootユーザー, ログインするとシステムが破損する可能性があります

ルートを介して、誤って同じ操作を行うため、 , セキュリティを確保するため ,それは必要です

rootユーザーのログインを直接ブロックするには.

sshでログインシステムに普通のユーザーを作成できます, コマンドを実行することもできます “その – ルート”

ルート権限が必要な場合.

手順:

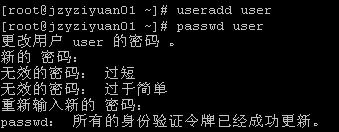

1. 通常のユーザーを作成し、パスワードを設定します

useradd user

パスワードユーザー

2. rootログインを直接禁止する

(1) vim / etc / ssh / sshd_config

「#PermitRootLoginyes」を検索 , 「#」を削除します,「はい」を「いいえ」に変更する

次の図に示すように.

保存して終了!

(2) vim /etc/ssh/security/access.conf

「-:すべての期待ルート :すべて」に変更し、「-:すべての期待されるrootユーザー:すべて".

保存して終了!

(3) sshdサービスを再起動します

/etc / init.d / sshd restart

(4) この普通のユーザーがシステムに正常にログインできるかどうかを確認します,システムに正常にログインできるかどうか,

access.confをもう一度編集します.

vim /etc/ssh/security/access.conf ,

「-:すべての期待されるrootユーザー:すべて」に変更し、「-:ALLEXPECTユーザー:すべて"

保存して終了,次に、sshdサービスを再起動します

/etc / init.d / sshd restart

(5) sshd再起動後, rootにはシステムに直接ログインする権限がなかったことがわかります.

特定のIPログインシステムをブロックする

ipが 192.168.137.1

vim /etc/hosts.deny

追加 “sshd:192.168.137.1/255.255.255.255:拒否する” /etc/hosts.denyへ.

保存して終了!

そしてあなたはそのクライアントを見つけることができます 192.168.137.1 システムにログインできません.